haveibeenEMOTET: Descubre si tu correo electrónico (o dominio) está involucrado en campañas de malspam con EMOTET Flu Project

¡Buenas! Hoy queremos hablaros del servicio haveibeenEMOTET, que permite identificar si una dirección de correo electrónico o un dominio se ha visto involucrado en la difusión de malspam conteniendo el troyano Emotet. Este malware es una de las amenazas más peligrosas existentes, no solo por su capacidad para robar información sensible, como pueden ser contactos, […]

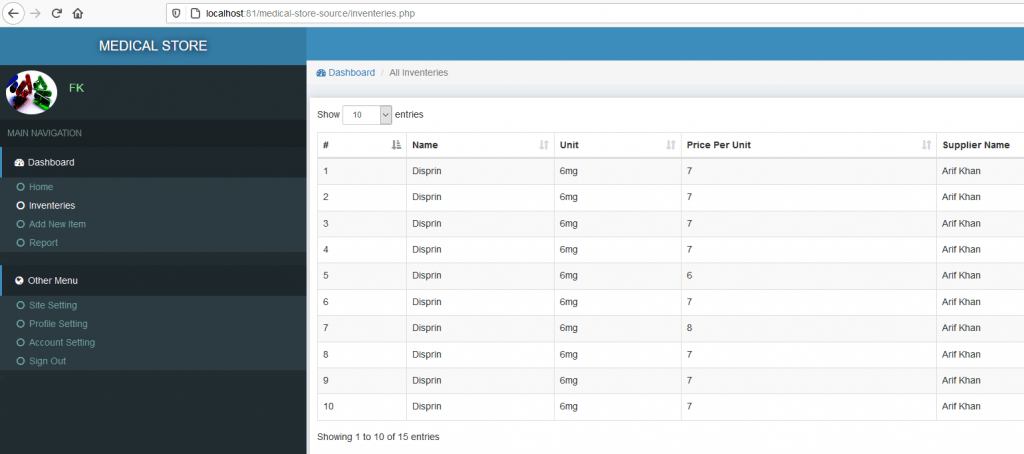

Introducción SQLi – Ataques UNION y AND boolean-based blind Follow The White Rabbit

En esta entrada hablaremos de esta técnica actualmente muy explotada en diferentes webapps. El software vulnerable que usaremos será Pharmacy Medical Store and Sale Point 1.0. Análisis de la vulnerabilidad Debido a la no sanitización de las consultas usadas en el código fuente, nos permite realizar injecciones de código para poder obtener información de la base de […]

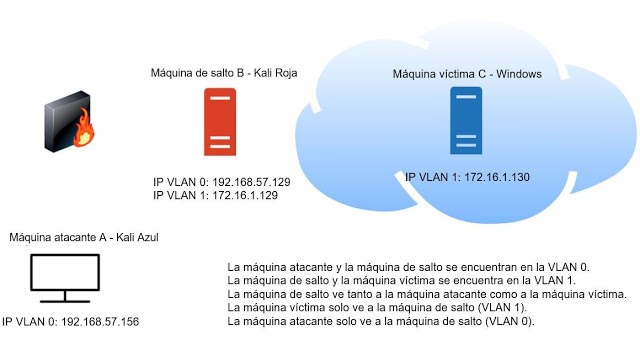

Cómo configurar Metasploit con Portforwarding Flu Project

¡Muy buenas a todos! Estos últimos meses he estado trabajando bastante con técnicas de portforwarding (sobre todo en los ProLabs de HackTheBox) y me gustaría contaros un pequeño caso que me encontré que os puede ser de utilidad algún día. Primero, pongámonos en contexto. Imaginemos la siguiente situación: queremos acceder a cierta máquina víctima C […]

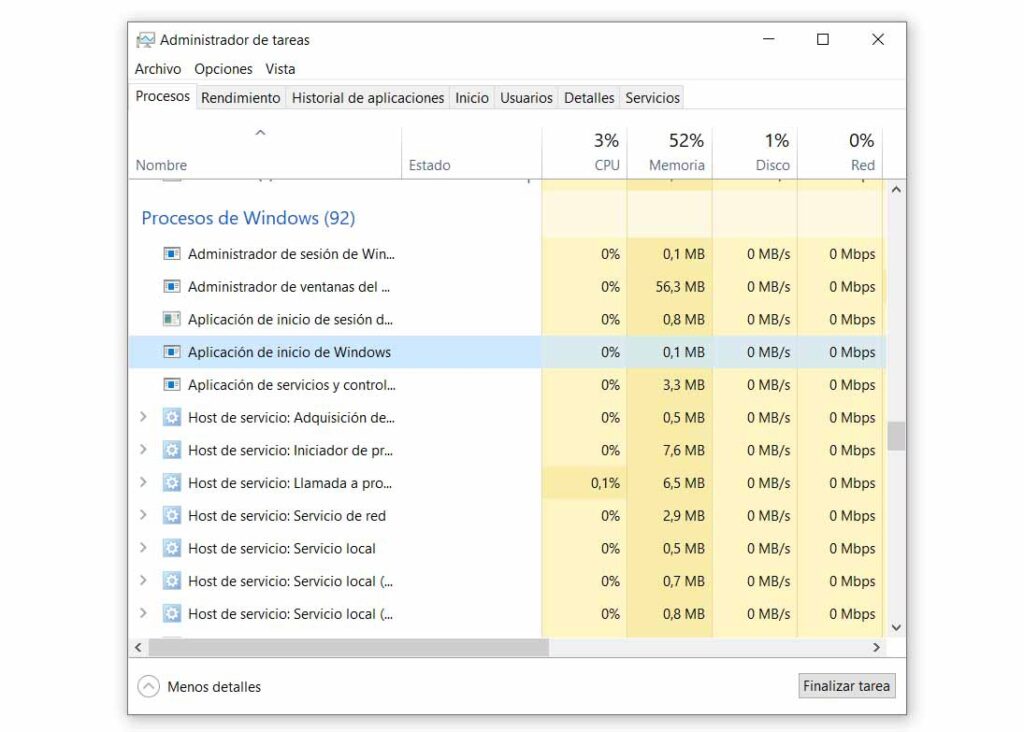

Keyloggers: cómo detectarlos y evitar que roben tus claves en Windows Redes Zone : Portal sobre telecomunicaciones y redes

Qué es un keylogger Un keylogger es un software malicioso que ha sido diseñado para recopilar pulsaciones de teclas de las contraseñas que un usuario introduce en el sistema. Es una técnica más para el robo de claves. Hay que tener en cuenta que este tipo de amenazas puede estar presente en diferentes sistemas operativos […]

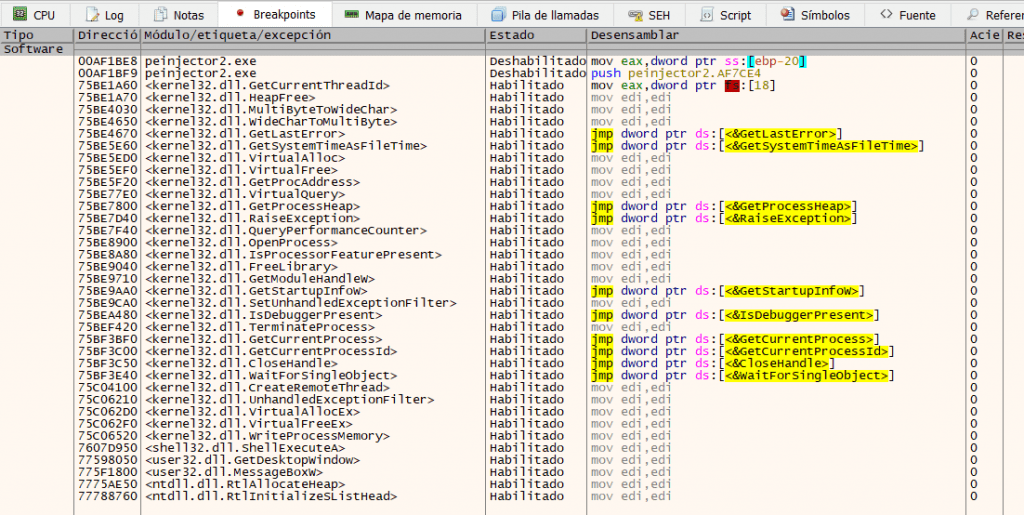

Introducción al Reversing – 0xE PE Injection Follow The White Rabbit

La inyección de PE (Portable Executable) es una técnica muy interesante y también antigua. Permite inyectar código directamente en otros procesos (Ex. telegram.exe , OneDrive.exe, etc). Funciona asignando memoria ejecutable en el proceso de destino, reubicando la imagen del proceso de inyección y luego escribiendo la imagen reubicada en el proceso de destino. Finalmente, el […]