CVE-2021-36934: Microsoft no gana para disgustos (y nosotros tampoco) Flu Project

Muy buenas! Después de un par de semanas con el revuelo del PrintNightmare (para los despistados, una vulnerabilidad que permitía ejecutar comandos como SYSTEM en Windows) este lunes nos fuimos a la cama viendo como el bueno de Benjamin Delpy (Kiwi o «el tío de Mimikatz» para los amigos) comunicaba una nueva vulnerabilidad grave que afecta […]

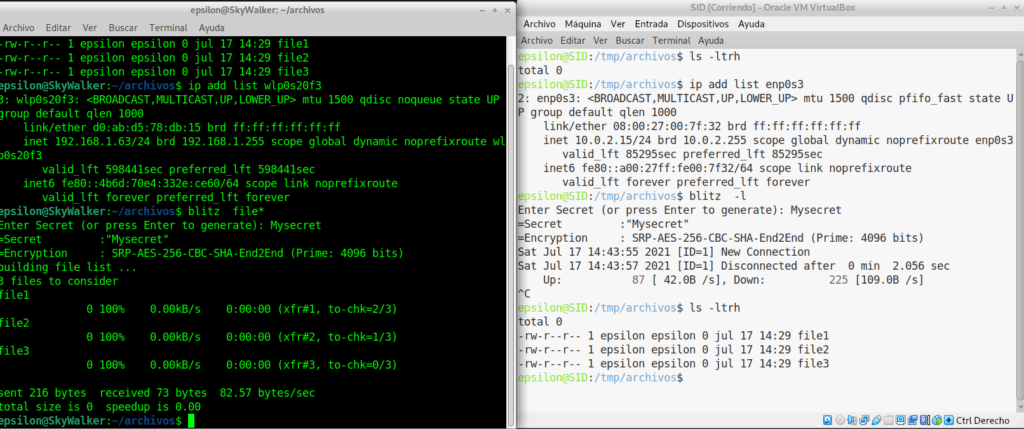

Gsocket: Una herramienta para establecer conexiones detras de firewalls. Rincón Informático

Hace poco incorporamos en Debian, una herramienta muy interesante llamada GSOCKET, la cual nos permite establecer conexiones TCP de forma segura entre dos puntos sin importar que haya en el medio. Es decir, Gsocket nospermite que dos estaciones de trabajo en diferentes redes privadas se comuniquen entre sí. A través de cortafuegos y a través […]

Cómo podrían robar lo que tengo guardado en la nube Redes Zone : Portal sobre telecomunicaciones y redes

El robo de datos en la nube, un problema presente Mantener protegido un equipo es fundamental, pero más aún cuando tenemos almacenada información importante. No importa si somos un usuario doméstico o formamos parte de una empresa u organización, siempre debemos evitar que los archivos queden expuestos y que puedan robarlos. Hay diferentes puntos a […]

ProtonMail vs Tutanota: diferencias de estos servicios de e-mail seguros Redes Zone : Portal sobre telecomunicaciones y redes

Vamos a empezar hablando individualmente de cada uno, explicaremos las diferencias frente a los proveedores tradicionales y luego veremos sus diferencias. Qué nos ofrece ProtonMail ProtonMail es un correo electrónico seguro con sede en Suiza, se trata de uno de los mejores emails seguros que podemos utilizar y es ampliamente utilizado por personas que necesitan […]

En qué se diferencian un antivirus y un firewall Redes Zone : Portal sobre telecomunicaciones y redes

Proteger la seguridad de los equipos es algo fundamental Como hemos mencionado, hay muchos tipos de ataques que pueden comprometer la seguridad de nuestros equipos. Muchas amenazas que de una u otra forma podrían afectar al buen funcionamiento, servir como puerta de entrada a los ciberdelincuentes y llegar a incluso controlar los equipos conectados a […]