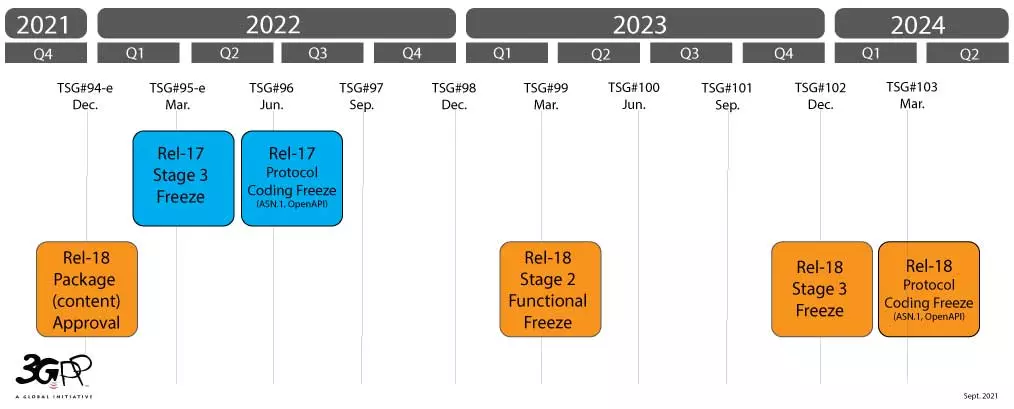

No tenemos 5G, pero ya sabemos cómo será el 5G avanzado o 5G+ ADSLZone

Cuando miráis la cobertura en vuestro móvil, probablemente veáis con frecuencia 4G+. Hasta la llegada del 5G, este ha sido el estándar más rápido que hemos podido usar en nuestros móviles. El 4G LTE llegó en 2009, pero dos años después llegó su versión mejorada en forma de 4G+, o LTE-A. La «A» significa Advanced, […]

¿Necesito otro antivirus o con Windows Defender es suficiente? Redes Zone : Portal sobre telecomunicaciones y redes

Lo primero que vamos a hacer es conocer un poco Windows Defender y como acceder a él. Luego veremos si Windows Defender es suficiente para nosotros o tenemos que recurrir a otro antivirus gratuito o de pago. Qué es Windows Defender y cómo acceder a él Windows Defender podríamos definirlo como un componente de protección […]

Cuidado si te encuentras «perdido» un AirTag de Apple MuySeguridad. Seguridad informática.

Si te encuentras un AirTag de Apple perdido, deberás tener sumo cuidado a la hora de manejarlo porque puede llegar con «premio» a modo de malware, según ha descubierto un investigador. Los AirTag de Apple son pequeñas etiquetas inteligentes que ayudan a encontrar todos aquellos objetos a los que les hayamos perdido la pista. Si se configuran en «Modo […]

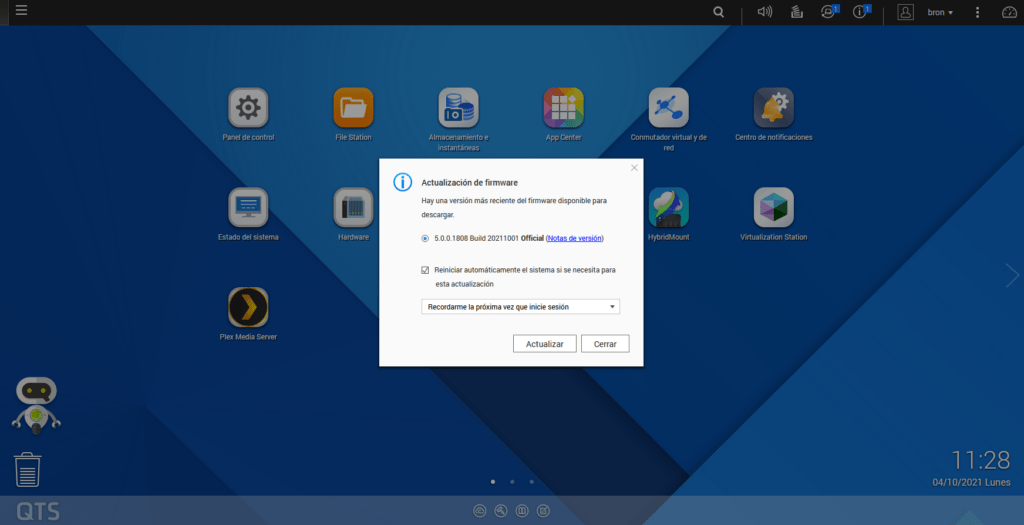

QNAP lanza la versión final de QTS 5.0 para todos sus servidores NAS Redes Zone : Portal sobre telecomunicaciones y redes

Una de las novedades más importantes de este nuevo sistema operativo es que incluye un Kernel Linux actualizado (versión 5.10), este nuevo kernel incorpora múltiples mejoras en la seguridad, una mayor compatibilidad con nuevos discos duros, SSD y otro hardware que sacará próximamente QNAP en sus nuevos modelos de servidores. Cambios más destacables de este […]

10 consejos para asegurar los datos alojados en Amazon S3 Security Art Work

El uso de Amazon Simple Storage Service S3 está cada vez más extendido, utilizándose en multitud de casos de uso: repositorios de datos sensibles, almacenamiento de logs de seguridad, integración con herramientas de backups…, por lo que debemos tener especial atención en la forma en la que configuramos nuestros buckets y como los exponemos a […]