Hace algo más de un mes, el Gobierno de Canadá anunciaba que se estaban planteando prohibir la venta e incluso la tenencia del dispositivo Flipper Zero, debido a que habían aumentado exponencialmente el robo de vehículos haciendo uso de este dispositivo. Ahora el equipo del Flipper Zero ha publicado un completo artículo en su blog oficial, donde se explica muy detalladamente cómo están robando los coches hoy en día, poniendo en evidencia el desconocimiento completo que tiene el Gobierno de Canadá en este tema. Explican de manera muy detallada, que técnicamente no es posible hacerlo con este dispositivo, a no ser que sea un coche de hace más de 25 años que tenían un código fijo para abrirlos, no obstante, en este caso no es ni siquiera necesario un Flipper Zero para robarlo, hay métodos mucho más baratos para hacerlo.

Desde la salida del Flipper Zero, hay muchos vídeos por Internet donde muestran cómo se puede usar este dispositivo para abrir puertas de coches, garajes, clonar llaves, tarjetas de crédito y mucho más. Hay parte de esta información que sí es cierta, pero en ciertas condiciones que los vídeos no detallan con el objetivo de obtener más visitas. Parece ser que el Gobierno de Canadá está viendo estos vídeos, en lugar de investigar el origen real del problema del robo de coches, y es que el problema no es Flipper Zero, es la nula seguridad de los códigos fijos que usaban los coches antiguos.

Por poner un ejemplo que hemos realizado nosotros mismos. Hay códigos que son «rolling code» que también se pueden descifrar debido a que no tienen una buena seguridad, como algunos motores de Nice, tal y como hemos demostrado en el siguiente vídeo. Pero es necesario estar cerca del mando original para capturar la señal, descifrarla y luego usarla. Hay motores que usan rolling code que no se pueden decodificar, sin embargo, en este ejemplo sí se puede:

En este caso, indicamos también algunas soluciones para evitar que alguien nos duplique el mando y puedan abrirnos la puerta. Por ejemplo, en nuestro caso personal con la domótica de casa y Home Assistant tenemos un Shelly Plus 1 «cerrando» los puertos de bloqueo de la puerta, así no se podrá abrir sin desbloquear previamente, ni siquiera nosotros con el mando original podremos abrir la puerta si no la desbloqueamos. Puedes ver en detalle cómo configurar tu puerta de garaje con Home Assistant y un Shelly 1 en nuestro completo tutorial.

Flipper pone en evidencia al Gobierno de Canadá

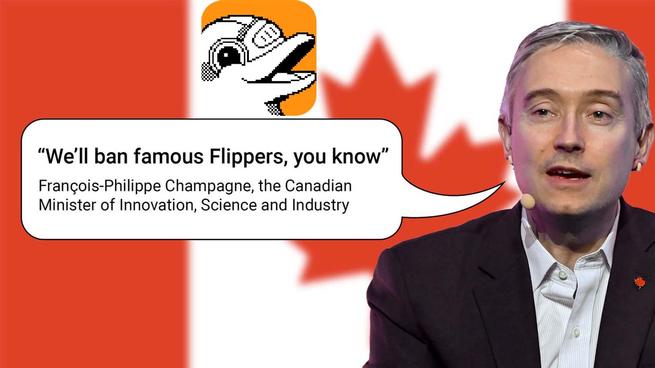

El Ministro canadiense de innovación, ciencia e industria, François-Philippe Champagne, ha anunciado medidas para combatir el aumento el robo de coches en el país. Ha declarado que directamente prohibirán la venta y tenencia de Flipper Zero, ya que se usa con fines criminales para robar coches con sistemas sin llave. Nada más lejos de la realidad, este dispositivo no es capaz de realizar esta acción debido al hardware incorporado, de hecho, los sistemas que sí son capaces de clonar estos sistemas sin llave cuestan miles de euros y disponen de un hardware y software muy complejos.

El Ministro puso un mensaje en X indicando este anuncio, y lo que recibió fueron cientos de críticas de personas relacionadas con la ciberseguridad, indicándole que este dispositivo no puede hacer lo que está comentando, y que esta prohibición no evitará que se sigan robando coches con sistemas de seguridad inseguros. Actualmente este dispositivo no es capaz de descifrar sistemas de seguridad que usan los coches actuales, solamente es capaz de clonar y replicar los sistemas de seguridad con código fijo, tal y como ocurre también con puertas de garaje que usan esta tecnología que es insegura por naturaleza.

El equipo de Flipper Zero en su blog ha explicado detalladamente cómo funciona el robo de coches que se está realizando en Canadá, y en otros muchos países. Y han dejado claro que el dispositivo que pretenden prohibir no es capaz de hacer esto. De hecho, hay métodos bastante sencillos que podemos hacer en casa con un ordenador con toma de auriculares y micrófono, y los siguientes materiales:

- Auriculares con micrófono integrado.

- Diodo

- Condensador eléctrico

- Programa para grabar audio como Audacity

En el siguiente vídeo podéis ver cómo se puede capturar esta señal y decodificarla para posteriormente usarla:

Flipper Zero@flipper_zeroBtw, you don’t need a Flipper Zero to «hack» dumb radio protocols. The piece of wire is enough.Check out how to receive and decode 433MHz radio signal just with a PC sound card. https://t.co/9zLN2pMnoY

21 de marzo, 2024 • 13:062.5K66

Este ejemplo muestra que es totalmente absurdo bloquear la venta y tenencia del Flipper Zero, con el objetivo de evitar los robos de coches antiguos que usan sistemas de seguridad totalmente inseguros. Para protegerse de la interceptación de la señal de radio, tendrían que prohibir hasta los auriculares con cable, lo cual no es nada realista.

Lo que debe hacer la industria es mejorar la seguridad de sus sistemas, ya que la seguridad por oscuridad no es nada recomendable. Por ejemplo, a lo largo del tiempo hemos sustituido el protocolo HTTP (sin cifrado) por HTTPS que incorpora cifrado, y que soluciona muchos problemas de seguridad. Además, también hemos ido viendo cómo los protocolos TLS 1.0 o TLS 1.1 tenían ciertas vulnerabilidades, y se han ido sustituyendo por versiones seguras. Lo mismo ocurre con las tarjetas de débito y crédito, se ha pasado de tener banda magnética que era completamente inseguro, a un chip o NFC con la clave privada cifrada.

El artículo El equipo de Flipper Zero deja en ridículo al Gobierno de Canadá con este vídeo se publicó en RedesZone.