Cada vez se está utilizando más el robo de los códigos y/o datos que se generan cuando un usuario inicia sesión dentro de una plataforma web para eludir la autenticación multifactor (MFA) y obtener acceso a los recursos corporativos.

A medida que las organizaciones se trasladan a los servicios en la nube y la autenticación multifactor, las cookies vinculadas a la identidad y la autenticación brindan a los atacantes una nueva vía para comprometer

En algunos casos, el robo de cookies en sí mismo es un ataque altamente dirigido, con adversarios que extraen datos de sistemas comprometidos dentro de una red y usan programas ejecutables legítimos para disfrazar la actividad maliciosa. Una vez que los atacantes obtienen acceso a los recursos corporativos basados en la web y en la nube utilizando las cookies, pueden usarlos para tener un mayor alcance, como el hecho de comprometer la red de correo electrónico comercial, con ingeniería social para obtener acceso adicional al sistema e incluso la modificación de los repositorios de datos o código fuente.

¿Qué son las ‘cookies’?

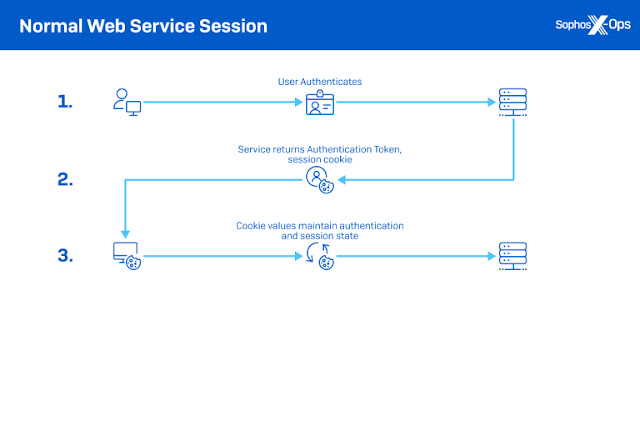

Las cookies de sesión o autenticación son datos almacenados por un navegador web cuando un usuario inicia sesión. Si los atacantes los obtienen, pueden inyectar dicho token de acceso en una nueva sesión web, engañando al navegador para que crea que es el usuario autenticado y anulando la necesidad de autenticación.

Dado que un token también se crea y almacena en un navegador web cuando se usa la autenticación multifactor (MFA, por sus siglas en inglés), este mismo ataque se puede usar para eludir esta capa adicional de autenticación. Para agravar el problema, muchas aplicaciones legítimas basadas en la web tienen cookies de larga duración que rara vez o nunca caducan; otras solo caducan si el usuario se desconecta específicamente del servicio.

La última versión de la red de bots Emotet es sólo una de las muchas familias de malware que tienen como objetivo las cookies y otras credenciales almacenadas por los navegadores, como los inicios de sesión almacenados y (en algunos casos) los datos de las tarjetas de pago. El navegador Chrome de Google utiliza el mismo método de cifrado para almacenar las cookies de autenticación multifactor y los datos de las tarjetas de crédito, ambos objetivos de Emotet.

El abanico de ciberdelincuentes que atacan las cookies es amplio. En el extremo inferior de la gama de la ciberdelincuencia, el malware de robo de información, como el malware como servicio Raccoon Stealer y el keylogger/robador de información RedLine Stealer (ambos pueden comprarse a través de foros clandestinos) son utilizados a menudo por los ciberdelincuentes de nivel básico para recopilar cookies y otras credenciales al por mayor para su venta en los mercados delictivos.

Uno de estos mercados, Genesis , supuestamente fue el origen de una cookie perteneciente a un empleado del desarrollador de juegos Electronic Arts. Los miembros del grupo de extorsión Lapsus$ afirmaron haber comprado una cookie de sesión robada en el mercado, lo que les dio acceso a la instancia de Slack de EA; eso les permitió falsificar un inicio de sesión existente de un empleado de EA y engañar a un miembro del equipo de TI de EA para que les proporcionara acceso a la red. Esto permitió a Lapsus$ hacerse con 780 gigabytes de datos, incluido el código fuente del motor gráfico y del juego, que el grupo utilizó para intentar extorsionar a EA.

Robando cookies

Los navegadores almacenan las cookies en un archivo; para Mozilla Firefox, Google Chrome y Microsoft Edge, el archivo es una base de datos SQLite en la carpeta del perfil del usuario. (Archivos SQLite similares almacenan el historial del navegador, los inicios de sesión en sitios web y la información de autorrelleno en estos navegadores). Otras aplicaciones que se conectan a servicios remotos tienen sus propios repositorios de cookies, o en algunos casos acceden a los de los navegadores web.

El contenido de cada cookie en la base de datos es una lista de parámetros y valores, un almacén de clave-valor que identifica la sesión del navegador al sitio web remoto, incluyendo en algunos casos un token pasado por el sitio al navegador tras la autenticación del usuario. Uno de estos pares clave-valor especifica la caducidad de la cookie, es decir, cuánto tiempo es válida antes de que deba ser renovada.

El motivo del robo de cookies es sencillo: las cookies asociadas a la autenticación de los servicios web pueden ser utilizadas por los atacantes en ataques de “pasar la cookie”, intentando hacerse pasar por el usuario legítimo al que se emitió originalmente la cookie y obtener acceso a los servicios web sin tener que iniciar de sesión. Esto es similar a los ataques “pass the hash”, que utilizan hashes de autenticación almacenados localmente para obtener acceso a los recursos de la red sin tener que descifrar las contraseñas.

Muchas aplicaciones basadas en la web realizan comprobaciones adicionales para evitar la falsificación de sesiones, como la comprobación de la dirección IP de la solicitud con respecto al lugar donde se inició la sesión. Pero si las cookies son usadas por un atacante desde la misma red, este tipo de medidas puede no ser suficiente para detener la explotación. Además, es posible que las aplicaciones creadas para una combinación de uso en ordenadores de sobremesa y móviles no utilicen la geolocalización de forma tan sistemática.

Manteniendo el control sobre las cookies

Estos tres ejemplos representan sólo una parte del espectro de la ciberdelincuencia que roba cookies. El malware que roba información incluye cada vez más el robo de cookies como parte de su funcionalidad, y el éxito de los mercados que hacen de la venta de cookies robadas un negocio viable. Pero los atacantes más centrados también tienen como objetivo las cookies, y sus actividades pueden no ser detectadas por las simples defensas antimalware debido a su abuso de los ejecutables legítimos, tanto los ya presentes como los traídos como herramientas.

El robo de cookies no sería una amenaza tan grande si las cookies de acceso de larga duración no fueran utilizadas por tantas aplicaciones. Slack, por ejemplo, utiliza una combinación de cookies persistentes y de sesión para comprobar la identidad y autenticación de los usuarios. Mientras que las cookies de sesión se borran cuando se cierra el navegador, algunas de estas aplicaciones (como Slack) permanecen abiertas indefinidamente en algunos entornos. Estas cookies pueden no expirar lo suficientemente rápido como para evitar que alguien las explote si son robadas. Los tokens de inicio de sesión único asociados a algunas autenticaciones multifactoriales pueden suponer la misma amenaza potencial si los usuarios no cierran las sesiones.

Fuentes:

https://news.sophos.com/es-419/2022/08/22/robo-de-cookies-la-nueva-violacion-del-perimetro-2/