ModSecurity es una tecnología WAF de código abierto basada en firmas que ha sido utilizada por muchas organizaciones durante casi 20 años, a menudo integrada como un complemento de NGINX y el soporte de Trustwavwe.

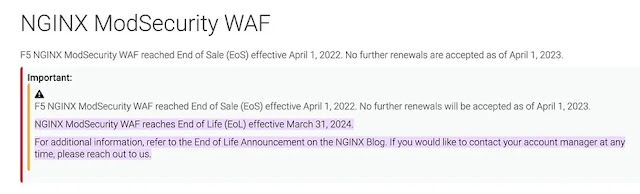

El equipo de NGINX anunció en mayo de 2022 que ModSecurity «finalizará su vida útil» a finales de marzo de 2024. Trustwave anunció que el motor de ModSecurity llegará al final de su vida útil (EOL) el 1 de julio de 2024. La decisión de Trustwave simplemente significa el fin del soporte comercial y del desarrollo comercial.

ModSecurity comenzó como un proyecto gratuito y de código abierto en 2002. En 2006, fue adquirido por una empresa de seguridad comercial que en 2010 fue adquirida por el proveedor de seguridad Trustwave, que actualmente controla ModSecurity.

Fundamentalmente, el fin de su vida comercial no significa un proyecto muerto. Por el contrario, ModSecurity todavía se utiliza mucho. Cada mes se lanzan nuevos tutoriales y contenido de ModSecurity + CRS, y los miembros de la comunidad continúan haciendo preguntas y compartiendo ideas sobre ModSecurity, CRS y cómo utilizan estas herramientas, tanto a nivel personal como profesional.

Hay muchas empresas, individuos y productos que están apegados a ModSecurity y dependen de él para impulsar sus WAF o sus ofertas de WAF, por lo que simplemente no desaparecerá pronto. En particular, poco después del anuncio de Trustwave, Atomicorp afirmó públicamente su compromiso de respaldar ModSecurity «en el futuro previsible» después de la salida de Trustwave, ya que el motor forma una parte fundamental de su oferta de productos.

¿Cambiar de WAF?

Es decir, esta es una oportunidad de mejora que considere al menos el OWASP Top 10 e incluso detección de ataques Zero-Day. Algunas de estas alternativas abiertas son OWASP Coraza y Open-Appsec.

Si bien el proyecto OWASP ModSecurity Core Rule Set (CRS) planea continuar su soporte para ModSecurity, está cambiando su enfoque a un nuevo WAF llamado Coraza, ya que le preocupa la viabilidad del proyecto ModSecurity dadas las acciones y el anuncio de los cambios en Soporte de Trustwave.

Actualmente, Coraza está solictando un conector para Nginx, y se habla de una posible solución Apache basada en WASM. Así que, Coraza podría convertirse en un sucesor lógico de ModSecurity.

En esencia, ModSecurity funciona como un WAF basado en reglas, lo que significa que depende de reglas (o firmas) predefinidas para detectar y prevenir actividades maliciosas. Si bien esta estrategia ha demostrado ser eficaz contra amenazas conocidas, enfrenta una limitación importante: no es suficiente contra ataques Zero-Day o amenazas sofisticadas y en evolución.

Los WAF basados en firmas como ModSecurity sólo pueden defenderse contra amenazas que «conocen», es decir, aquellas para las que tienen reglas. Este enfoque basado en firmas exigen ajustes y actualizaciones constantes. A medida que se descubren nuevas vulnerabilidades y se corrigen las antiguas, es necesario ajustar las reglas para reflejar el panorama cambiante. La gestión continua de reglas puede llevar mucho tiempo y requerir un alto nivel de experiencia para garantizar la precisión y evitar falsos positivos.

Comparación entre ModSecurity, Coraza y Open-Appsec

Al contemplar un cambio hacia una nueva tecnología, es esencial garantizar que el nuevo sistema ofrezca al menos las mismas funcionalidades. Además, la transición debería ser fluida y no causar interrupciones operativas.

En lugar de depender de reglas predefinidas, Coraza Web Application Firewall y Open-Appsec aprovechan el aprendizaje automático para la detección y prevención de amenazas.

Este comportamiento representa un enfoque transformador para el diseño de WAF, empleando tecnología de aprendizaje automático en lugar de los métodos tradicionales basados en firmas de ModSecurity. Este cambio fomenta la creación de soluciones de seguridad dinámicas y en evolución que se adaptan a un panorama de amenazas en constante cambio.

Estas herramientas son impulsadas por un motor de aprendizaje automático totalmente automático que analiza continuamente las solicitudes HTTP/S a sitios web o API. Las solicitudes HTTP entrantes se evalúan según dos modelos de aprendizaje automático:

- un modelo supervisado que fue entrenado fuera de línea con millones de solicitudes maliciosas y benignas

- un modelo no supervisado que se construye en tiempo real en el entorno protegido y es específico para sus patrones de tráfico

El análisis contextual incluye la estructura de la aplicación y cómo los usuarios interactúan con el contenido, para detener y bloquear automáticamente solicitudes maliciosas y actores maliciosos. Esta adaptabilidad inherente reduce la necesidad de ajustar manualmente las reglas, lo que libera recursos valiosos y mejora la seguridad.

Los dos parámetros más importantes al seleccionar un firewall de aplicaciones web son la precisión equilibrada, que es una función de dos:

- Calidad de seguridad (tasa de verdaderos positivos): la capacidad del WAF para identificar y bloquear correctamente solicitudes maliciosas es crucial en el panorama de amenazas actual. Debe bloquear de forma preventiva los ataques de día cero y abordar eficazmente las técnicas de ataque conocidas utilizadas por los atacantes.

- Calidad de detección (tasa de falsos positivos): la capacidad del WAF para permitir correctamente solicitudes legítimas también es fundamental porque cualquier interferencia con estas solicitudes válidas podría provocar una interrupción importante del negocio y una mayor carga de trabajo para los administradores.

Coraza Web Application Firewall, es una versión Golang de ModSecurity con el objetivo de convertirse en el primer Firewall de aplicaciones web de código abierto de nivel empresarial, lo suficientemente flexible y potente como para servir como base para muchos proyectos. Coraza ejecuta OWASP Core Rule Set (CRS) v4 para proteger sus aplicaciones web de una amplia gama de ataques, incluido el OWASP Top Ten, con un mínimo de alertas falsas.

WAF-Comparison-Project es una herramienta de código abierto que permite probar los factores anteriores utilizando un conjunto de datos muy completo que incluye:

- 973.964 solicitudes HTTP legítimas de 185 sitios web reales en 12 categorías

- 73.924 cargas útiles maliciosas de un amplio espectro de vectores de ataque comúnmente experimentados

Fuentes: LoadBalancer | Open-Appsec

Vía:

https://blog.segu-info.com.ar/2023/11/modsecurity-waf-llega-su-fin-algunas.html