El grupo de ransomware que ataca a grandes organizaciones con un malware llamado BlackCat ha seguido un patrón constante en los últimos meses. Los actores de la amenaza irrumpen en las redes empresariales aprovechando las vulnerabilidades de los dispositivos firewall/VPN sin parches o anticuados, y luego pivotan hacia los sistemas internos después de establecer un punto de apoyo desde el firewall.

TTP (Tácticas, Técnicas y Procedimientos)

Desde diciembre de 2021, Sophos ha tenido que investigar al menos cinco ataques relacionados con este ransomware. En dos de los casos, los atacantes hicieron su acceso inicial a la red del objetivo explotando una vulnerabilidad que se reveló por primera vez en 2018 y afectó a un producto particular del proveedor de firewall. En otros dos, los atacantes apuntaron al producto de un proveedor de firewall diferente con una vulnerabilidad que se reveló el año pasado.

En todos los incidentes que investigamos, excepto en uno, las vulnerabilidades permitían a los atacantes obtener las credenciales de la VPN de la memoria de los dispositivos del firewall, que luego podían utilizar para iniciar sesión en la VPN como si fueran un usuario autorizado. Ninguno de los objetivos utilizaba la autenticación multifactor para estas VPN. El único caso atípico parece haber sido un ataque de spearphishing que reveló a los atacantes las credenciales de inicio de sesión en la VPN de un usuario interno.

Una vez dentro de la red, los atacantes utilizaron predominantemente RDP para moverse lateralmente entre los ordenadores, realizando ataques de fuerza bruta a través de la conexión VPN contra la cuenta de administrador en las máquinas dentro de la red. El ejecutable del ransomware tiene la funcionalidad de propagarse lateralmente a las máquinas Windows, así como capacidades específicas diseñadas para atacar los servidores del hipervisor VMware ESXi.

En un caso, cuando el personal de respuesta a incidentes de Sophos eliminó las cuentas VPN comprometidas del firewall y creó nuevas combinaciones de nombre de usuario y contraseña, el atacante simplemente ejecutó el mismo exploit una segunda vez y fue capaz de extraer las contraseñas recién creadas que se estaban utilizando en la respuesta a incidentes, y seguir intentando cifrar las máquinas.

Amplia gama de herramientas de acceso remoto

Una vez que se hicieron con un ordenador interno, los atacantes instalaron varias utilidades de acceso remoto para disponer de métodos de respaldo para conectarse remotamente a las redes de los objetivos. Los atacantes utilizaron las herramientas comerciales AnyDesk y TeamViewer, y también instalaron una herramienta de acceso remoto de código abierto llamada nGrok.

Los atacantes también utilizaron comandos PowerShell para descargar y ejecutar balizas Cobalt Strike en algunas máquinas, y una herramienta llamada Brute Ratel, que es una suite de pentesting más reciente con características de acceso remoto similares a Cobalt Strike. Los atacantes habían instalado el binario de Brute Ratel como un servicio de Windows llamado wewe en al menos una máquina afectada.

La investigación de los casos de ransomware se complicó por el hecho de que algunas de las organizaciones atacadas ejecutaban servidores que habían sido comprometidos previamente utilizando la vulnerabilidad Log4j. Se descubrió que algunos servidores ejecutaban una variedad de criptomineros y otro malware que no estaba relacionado con el incidente del ransomware.

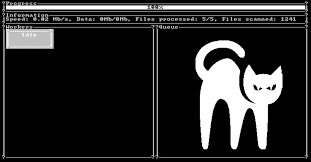

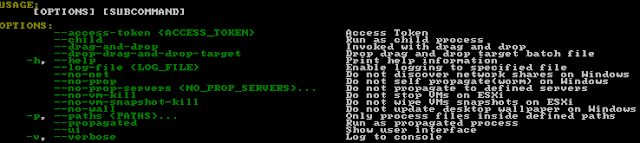

Para complicar el análisis, el propio binario del ransomware requiere que quien lo despliegue añada un “token de acceso” (una cadena hexadecimal de 64 bytes) a la línea de comandos que lanza el ejecutable, o de lo contrario no se ejecutará. Durante las ejecuciones de prueba del ransomware, éste intenta descubrir los recursos compartidos de red de Windows y copiarse a sí mismo en esas ubicaciones. Cuando se ejecutó en una máquina virtual de Windows, el ransomware montó varios recursos compartidos como nuevas letras de unidad y se duplicó a sí mismo en la raíz de esas unidades.

Además de pedir el rescate de los ordenadores de la red, los autores de la amenaza pasaron algún tiempo buscando, recopilando y luego exfiltrando grandes volúmenes de datos sensibles de los objetivos, subiéndolos al proveedor de almacenamiento en la nube Mega. Los atacantes utilizaron una herramienta de terceros llamada DirLister para crear una lista de directorios y archivos accesibles, o en algunos casos utilizaron un script de PowerShell de un conjunto de herramientas de pentester, llamado PowerView.ps1, para enumerar las máquinas de la red, y en algunos casos utilizaron una herramienta llamada LaZagne para extraer las contraseñas guardadas en varios dispositivos.

Una vez que los atacantes reunieron los archivos que planeaban exfiltrar, utilizaron la utilidad de compresión WinRAR para comprimir los archivos en archivos .rar. Utilizaron una herramienta llamada rsync para subir los datos robados desde algunas redes, pero también utilizaron el propio software MEGASync de Mega o, en algunos casos, sólo el navegador Chrome.

Durante el proceso de recopilación de datos, los atacantes ejecutaban varios scripts de PowerShell que podían encontrar y extraer las credenciales guardadas. Por ejemplo, un atacante en el ataque de febrero dejó un archivo llamado Veeam-Get-Creds.ps1, que puede extraer las contraseñas guardadas utilizadas por el software de Veeam para conectarse a hosts remotos.

Aparte del abuso de firewalls vulnerables como punto de entrada, y del hecho que los objetivos tenían muchas máquinas vulnerables dentro de su red, no había ninguna característica consistente de las víctimas que fueron atacadas. Dos de las empresas atacadas tienen su sede en Asia y una en Europa. El segmento de la industria en el que cada uno de los objetivos hace negocios es distinto de los demás.

Entrar fue la parte fácil

Los robos iniciales en cada caso tuvieron lugar antes de que el objetivo contratara a Sophos para la respuesta a incidentes. En el primer caso, en el que empezamos a trabajar con el objetivo a principios de diciembre, encontramos pruebas de que los atacantes habían penetrado en la red hasta un mes antes de que comenzáramos la investigación y habían instalado software de criptominería en 16 servidores de la red de la empresa a principios de noviembre.

Los atacantes en este incidente (y en varios otros también) volcaron el almacén de contraseñas de LSASS para obtener credenciales válidas en un controlador de dominio, y luego las utilizaron para crear una cuenta nueva con privilegios administrativos. Los atacantes ejecutaron una herramienta llamada netscan_portable.exe para encontrar objetivos adicionales, y luego utilizaron esa cuenta recién creada para hacer RDP de máquina a máquina dentro de la red.

En un ataque,que tuvo lugar en febrero, los atacantes habían explotado previamente la vulnerabilidad de la VPN para obtener credenciales válidas, y luego las utilizaron para iniciar sesión en la red de la empresa. Cinco días después de obtener las credenciales de la VPN, los atacantes se conectaron a la VPN y llevaron a cabo un ataque de fuerza bruta contra un controlador de dominio. A continuación, crearon una nueva cuenta de administrador de dominio, instalaron AnyDesk en el DC (presumiblemente como copia de seguridad) y utilizaron RDP para pasar de una máquina a otra.

Los atacantes también instalaron una herramienta llamada rclone, que Sophos ha observado que otros actores de amenazas utilizan para subir datos a proveedores de almacenamiento en la nube. Dos semanas después de esa actividad inicial, el atacante instaló una segunda herramienta de carga de datos, MEGASync, desde la cuenta comprometida de otro usuario, y comenzó a exfiltrar datos sensibles. Esto sugiere que el atacante subió datos más de una vez, desde dos o más servidores, utilizando al menos estos dos métodos.

En un ataque que tuvo lugar en marzo, nuestros analistas descubrieron que los atacantes de BlackCat habían seguido un plan de juego similar al de los ataques anteriores: aprovecharon una vulnerabilidad del firewall, obtuvieron acceso remoto a través de la VPN y, a continuación, pivotaron internamente para atacar los controladores de dominio y otros servidores. El equipo encontró pruebas de los ejecutables Cobalt Strike / Brute Ratel, scripts para realizar el reconocimiento y pruebas de la puesta en escena de los datos para la exfiltración, pero no hay pruebas de que se hayan subido a ningún sitio.

Malware personalizado para cada objetivo

Como parece ser habitual en los ataques de ransomware en 2022, los atacantes crearon un binario de ransomware personalizado para cada objetivo. El ejecutable contenía la nota de rescate personalizada para cada organización objetivo con un enlace al servidor TOR de BlackCat donde los actores de la amenaza publicaban ejemplos de datos robados.

Cuando se ejecutaba, el ransomware añadía un sufijo de siete letras a cada archivo cifrado. El sufijo era único para cada organización objetivo, y se aplicaba de forma consistente allí donde los atacantes podían lanzarlo de forma oportuna.

El ataque de diciembre de 2021 se dirigió principalmente a los servidores ESXi y cifró los discos duros virtuales de las máquinas virtuales alojadas en el hipervisor, lo que las hizo inaccesibles. Durante la investigación, Sophos descubrió que más de la mitad de los ordenadores de la organización ejecutaban Windows 7, para el que Microsoft dejó de dar soporte en enero de 2020.

Fuentes:

Fuente obtenida de: https://blog.elhacker.net/2022/07/modus-operandi-del-ransomware-blackcat-alphv-ttp.html