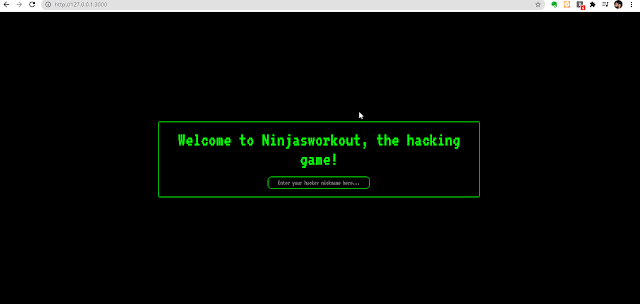

Más allá de entornos como Hackthebox, Root me o TryHackMe, en Hackplayers somos bastante fans de aplicaciones vulnerables que cada uno pueda montarse en local para practicar, así que no queríamos dejar pasar la oportunidad para añadir ninjasworkout, una en NodeJS que pasa a engrosar nuestra lista (ver abajo).

Proyecto: https://github.com/effortlessdevsec/ninjasworkout

Instalar dependencias: run npm i

Ejecutar la aplicación: node app.js o nodemon app.js

Bugs disponibles (a fecha del post)

- Prototype Pollution

- No SQL Injection

- Cross site Scripting

- Broken Access Control

- Broken Session Management

- Weak Regex Implementation

- Race Condition

- CSRF -Cross Site Request Forgery

- Weak Bruteforce Protection

- User Enumeration

- Reset Password token leaking in Referrer

- Reset Password bugs

- Sensitive Data Exposure

- Unicode Case Mapping Collision

- File Upload

- SSRF

- XXE

- Open Redirection

- Directory Traversal

- Insecure Deserilization => Remote Code Execution

- Server Side Template Injection

- Timing Attack

Otros proyectos para practicar:

– bWAPP: una aplicación web extremadamente insegura para practicar

– Recopilatorio de aplicaciones y sistemas vulnerables para practicar

– 15 sitios para practicar hacking (legalmente) este verano

– Hackazon: una aplicación web vulnerable de e-commerce para practicar

– DVHMA: una aplicación móvil híbrida vulnerable para practicar

– sqli-platform de Geospade: otra aplicación web vulnerable para practicar SQLi

– Damn-Vulnerable-Bank: una app Android insegura para practicar

El «clásico»: OWASP WebGoat

Fuente obtenida de: https://www.hackplayers.com/2022/01/ninjasworkout-una-app-en-nodejs.html