Conoce estos programas para simular ataques DDoS Redes Zone : Portal sobre telecomunicaciones y redes

Por qué los ataques DDoS son tan importantes Dentro de todos los ataques que podemos sufrir, la denegación de servicios o ataque DDoS tiene como

Por qué los ataques DDoS son tan importantes Dentro de todos los ataques que podemos sufrir, la denegación de servicios o ataque DDoS tiene como

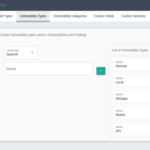

En el primer post sobre la herramienta PWNDoc que puedes consultar aquí he explicado los detalles de instalación y configuración básicos para poder ejecutar la

Vulnerability Trends Summary As part of our monthly vulnerability trends, this report shows the monthly top 10 trends on security vulnerabilities and how hackers, malware,

A estas alturas ya sabréis que Microsoft confirmó oficialmente que la vulnerabilidad CVE-2021-34527 de ejecución remota de código (RCE) aka «PrintNightmare» que afecta al servicio

Consejos para elegir un buen hosting web Tenemos en mente crear una página web, sabemos ya el nombre que queremos darle, el contenido que queremos

Principales métodos para colar malware Es importante conocer cuáles son los principales métodos que pueden usar los ciberdelincuentes para infectar nuestros equipos y colar malware.