Qué variedad de piratas informáticos hay

Aunque los objetivos de los ciberdelincuentes no siempre son los mismos, también hay que destacar que no todos son iguales en cuanto a su procedencia. Como veremos, algunos pueden actuar por su cuenta, otros en grupo, otros como servicio de alquiler, piratas informáticos estatales, hacktivistas…

Piratas encargados de robar datos de empresas

Uno de los tipos de ciberdelincuentes que podemos encontrar son los que actúan para robar datos de una empresa. Suelen ser contratados por la competencia o incluso por su propia cuenta querer espiar a rivales. Lo que buscan básicamente es obtener información muy variada, como nombres de trabajadores, posible tecnología que utilizan, mejoras en un determinado producto, etc.

Es un hecho que la información tiene un gran valor en la red. Pensemos, por ejemplo, en una empresa que se dedica a fabricar coches eléctricos. Puede que una organización competidora quiera saber más acerca de la tecnología que utilizan, de cuándo sacarán un producto al mercado o de a qué precio. Pueden contratar a piratas informáticos para que penetren la red de esa empresa rival y obtengan así todos los datos posibles.

Ciberdelincuentes estatales

En esta ocasión estamos ante cibercriminales respaldados por un gobierno. Normalmente tienen como misión atacar países rivales para obtener información, paralizar empresas y sectores estratégicos, espiar y causar en general problemas.

Un ejemplo claro es el de SolarWinds, que fue una serie de ataques atribuidos a Rusia y que tenían como objetivo atacar diferentes departamentos y organizaciones de Estados Unidos. Pero son muchos los ataques similares y en la mayoría de casos nunca se llega a probar que realmente se trata de ciberdelincuentes controlados por un estado.

Como servicio

Algo que ha crecido mucho en los últimos tiempos es el malware As a Service o malware como servicio. ¿En qué consiste esto? Un usuario cualquiera puede contratar los servicios de un atacante. Puede pagarle para que ataque a una empresa, organización, robe datos de alguien…

Además, los piratas informáticos también ofrecen sus servicios en forma de malware. En este caso lo que hace la persona que quiere atacar es comprar un kit, una serie de archivos maliciosos que luego puede ejecutar. Por ejemplo para meter virus en una empresa, colar ransomware a otros y cifrar los archivos y después pedir dinero a cambio, etc.

Hacktivistas

Los hacktivistas son los ciberdelincuentes que utilizan la piratería para reivindicar algo. Por ejemplo por motivos políticos, sociales, cuestionar el modo de trabajo de una empresa u organización… Pueden atacar a algo en concreto para que no funciona, como sería dejar en desuso una página web de una empresa, robar datos de un gobierno, etc.

Normalmente en estos casos suele haber un grupo detrás y no solo una persona. Suelen trabajar en conjunto y cada uno de ellos tener una función diferente dentro de lo que sería ese grupo.

Individuales o grupales

Siguiendo el hilo de lo que mencionábamos, una diferencia clara entre los diferentes tipos de piratas informáticos es si son individuales o actúan en grupo. Aquí hay que destacar que el objetivo puede ser el mismo, como por ejemplo sería atacar una empresa o robar datos de alguien, pero no la manera en la que lo logran.

Por una parte vamos a tener un ciberdelincuente que actúa por interés propio, con sus propios recursos y conocimientos. Por otra parte, estaríamos ante un grupo de piratas informáticos que ponen en común las diferentes herramientas y también conocimiento para llevar a cabo los ataques.

Cómo protegernos de los piratas informáticos

Hemos visto que existen diferentes tipos de ciberdelincuentes. Independientemente de su procedencia, suelen tener objetivos como robar contraseñas, infectar equipos, espiar… Por tanto, debemos estar protegidos y no cometer errores que puedan afectarnos. Vamos a ver de qué manera mejorar la seguridad.

Tener programas de seguridad

Lo primero es tener siempre programas de seguridad. Contar con un buen antivirus, como podría ser Windows Defender, Avast, Bitdefender o cualquier otro, es algo que nos va a ayudar a evitar la entrada de software malicioso y también para detectar archivos que haya en el equipo y que debamos borrar.

Esto es algo que nos puede ayudar a protegernos de piratas informáticos, ya sean de un tipo u otro, y debemos aplicarlo en cualquier dispositivo que tengamos.

Mantener todo actualizado

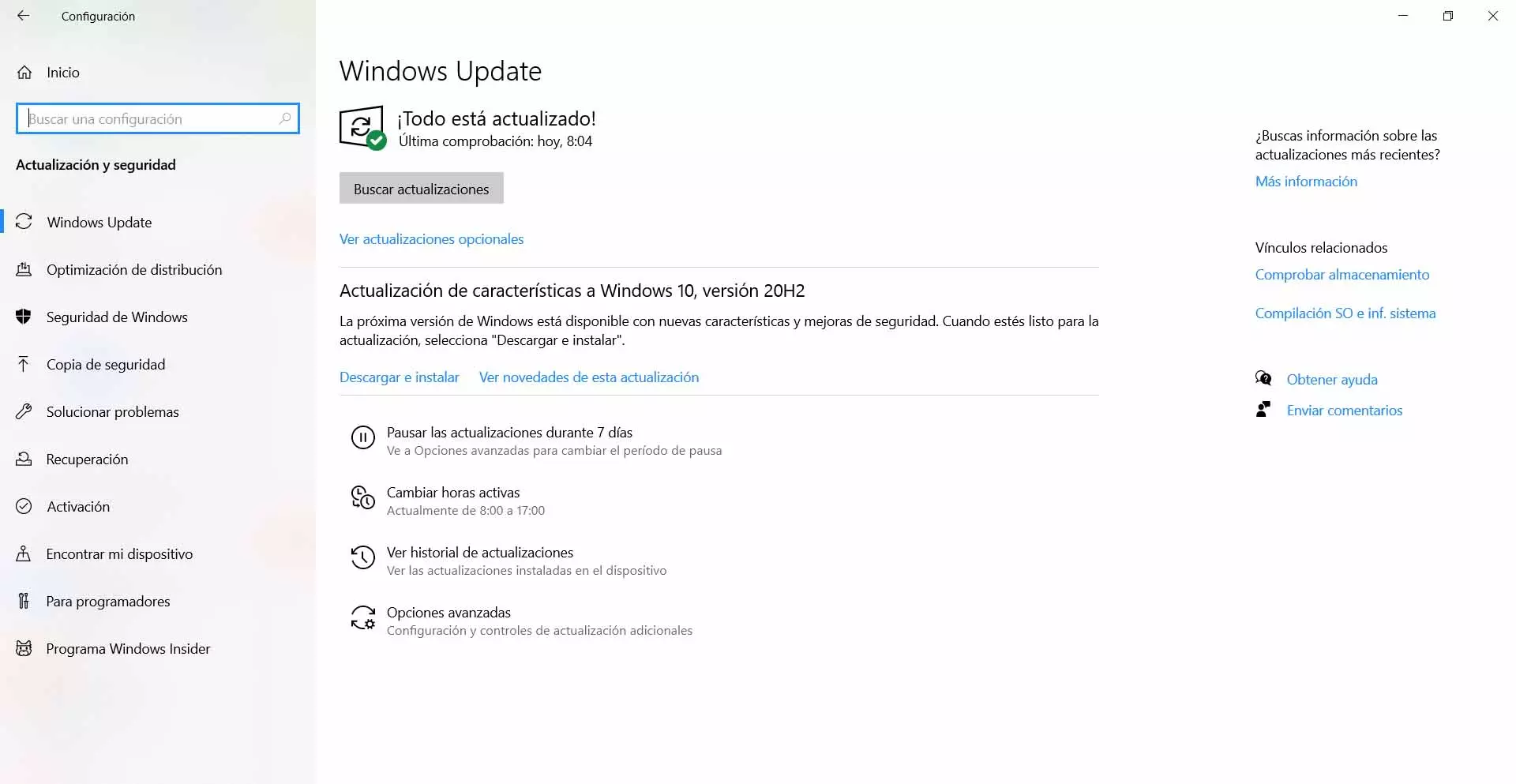

Por supuesto también es esencial tener todo actualizado correctamente. En ocasiones pueden surgir vulnerabilidades que son aprovechadas por los ciberdelincuentes para lanzar sus ataques. Gracias a instalar los parches y corregir esos fallos podremos estar más protegidos.

Para actualizar Windows, por ejemplo, tenemos que ir a Inicio, entramos en Configuración y vamos a Actualización y seguridad. Allí nos mostrarán las últimas versiones disponibles y, en caso de que no estén instaladas las podremos agregar.

Cuidado con los programas usados

Otra cuestión a tener en cuenta es la importancia de usar programas correctamente. Siempre debemos instalar software oficial, que no ha sido modificado por terceros y que van a ofrecer ciertas garantías frente a otros que descarguemos de cualquier sitio.

Esto es importante para evitar ataques informáticos, ya que en muchos casos utilizan programas falsos para colar troyanos y robar así contraseñas o espiarnos.

Sentido común

No podemos dejar atrás el sentido común. Es esencial evitar cometer errores. Por ejemplo no abrir archivos adjuntos que nos llegan por correo electrónico si no conocemos la fuente que lo envía o no hacer clic en enlaces que nos lleven a sitios que puedan ser un peligro.

Normalmente la mayoría de ataques informáticos van a necesitar de algún error de la víctima. Descargar algo, hacer clic en algún sitio, etc. Por tanto, si evitamos errores podremos mejorar notablemente la seguridad.

En definitiva, como hemos visto hay diferentes tipos de piratas informáticos pero de todos ellos podemos protegernos. Será esencial estar protegido con un buen antivirus, tener todo actualizado y también evitar errores.

Fuente obtenida de: https://www.redeszone.net/tutoriales/seguridad/tipos-piratas-informaticos/