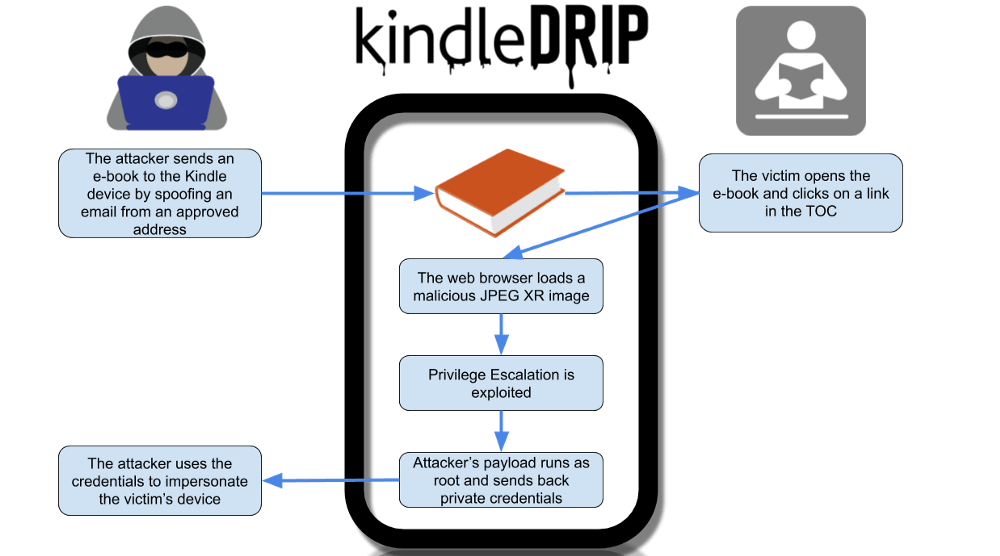

Investigadores de Realmode Labs han descubierto tres vulnerabilidades en los dispositivos Kindle de Amazon que permitirían a un atacante remoto ejecutar código arbitrario con privilegios de administrador en el lector de libros electrónico.

Para conseguir acceso ‘root’ se deben explotar secuencialmente tres vulnerabilidades: la primera de ellas permitiría enviar un e-book malicioso a la víctima, tan solo conociendo su dirección de correo asociada a Kindle. En segundo lugar se intentaría explotar la segunda vulnerabilidad para ejecutar código arbitrario. Finalmente la tercera vulnerabilidad permitiría al atacante escalar privilegios a ‘root’.

Uno de los posibles impactos sería la compra de contenido de la store de Amazon usando la tarjeta de crédito de la víctima. O la venta de contenido y el posterior reembolso a la cuenta del atacante.

A continuación pasaremos a explicar cada una de las vulnerabilidades:

Amazon ofrece una opción denominada «Enviar a Kindle» que permite al usuario enviar libros en formato MOBI a su dispositivo. Para ello utiliza una dirección ‘@kindle.com‘ generada por Amazon. Los usuarios pueden enviar e-books como adjuntos y recibirlos en su dispositivo. Para ello, el correo desde donde se envíe este adjunto debe pertenecer a una lista blanca de direcciones previamente aprobadas por el usuario.

Pero, ¿qué ocurre si el correo se envía de una dirección que suplante a la de la víctima?

Haciendo uso de DMARC, la mayoría de clientes de correo conocidos como Gmail u Outlook tienen mecanismos para comprobar la autenticidad de un correo y rechazar o poner en cuarentena los que no sean legítimos. Sin embargo no es el caso del servicio de Amazon, que no cuenta con soporte para estas validaciones.

Los investigadores comprobaron que podían suplantar una dirección de correo y enviar e-books arbitrarios al dispositivo de la víctima.

Para descubrir la segunda vulnerabilidad fue necesario hacer ingeniería inversa del firmware de Kindle.

Se determinó que una de las bibliotecas utilizadas para renderizar imágenes, ‘libjpegXR.so‘, tenía un error de desbordamiento de la memoria intermedia que podría ser aprovechado por un atacante para apuntar a una dirección de memoria bajo su control y ejecutar código arbitrario.

Finalmente, para elevar privilegios a administrador era necesario encontrar algún proceso ejecutado por el usuario ‘root’:

[root@kindle root]# netstat -ntpl | tail -n +3 | awk ‘{ print $7 }’ | awk -F / ‘{ print $1 }’ | xargs -I {} ps -o uname=,cmd= -p {} 9000 /app/bin/AaMenuApplication 9000 webreader root stackdumpd 9000 kfxreader -l 9000 /usr/java/bin/cvm -Xmx49m -Xms49m … root fastmetrics 9000 kfxview 9000 /usr/java/bin/cvm -Xmx49m -Xms49m …

El proceso elegido fue ‘stackdumpd‘ y su análisis determinó que se podía inyectar un comando arbirario con unas técnicas simples de bypass. Este comando sería ejecutado con privilegios de administrador.

El siguiente vídeo muestra una prueba de concepto de KindleDrip, que es como los investigadores han bautizado a este ataque.

Realmode ha revelado estas vulnerabilidades de forma responsable y Amazon ya ha publicado una actualización que corrige estos fallos.

Más información:

KindleDrip — From Your Kindle’s Email Address to Using Your Credit Card

Compártelo:

Publicaciones relacionadas

Fuente obtenida de: https://unaaldia.hispasec.com/2021/01/rce-en-kindle-permite-a-un-atacante-acceder-a-la-tarjeta-de-credito-de-la-victima.html