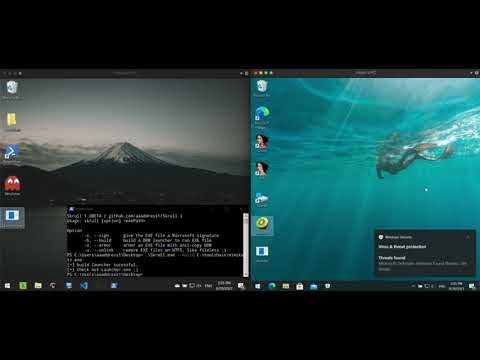

Existe una característica bien conocida por la cual el antivirus o EDR puede capturar archivos de programas sospechosos y enviarlos de vuelta al centro de respuesta de seguridad para que los analicen los investigadores. ¿Y si un malware se «revolviera» contra ésto y adquiriera protección DRM (Digital Rights Management) para dañarse a sí mismo de forma natural cuando se copia desde la máquina infectada? Es lo que nos ofrece Skrull, una herramienta que nos genera launchers con DRM que pueden ejecutar malware en la víctima utilizando Process Ghosting (PE x64).

[embedded content]

Repo: https://github.com/aaaddress1/Skrull/releases

Fuente obtenida de: https://www.hackplayers.com/2021/11/skrull-malware-con-drm-usando-process-ghosting.html