El HTML Smuggling (el ¿contrabando? de HTML) no es una técnica nueva de ninguna manera, pero su utilidad y flexibilidad la convierten en una técnica potente que todavía resulta efectiva para los actores de amenazas en la actualidad.

El contrabando de HTML, una técnica de entrega de malware altamente evasiva que aprovecha las funciones legítimas de HTML5 y JavaScript, se usa cada vez más en campañas de correo electrónico que implementan malware bancario, troyanos de acceso remoto (RAT) y otras cargas útiles relacionadas con ataques dirigidos. Este es un caso reciente con un banco argentino.

En particular, esta técnica se observó en una campaña de spear-phishing del actor de amenazas NOBELIUM en mayo. Más recientemente, también hemos visto que esta técnica entrega el troyano bancario Mekotio, así como AsyncRAT/NJRAT y Trickbot, malware que los atacantes utilizan para obtener el control de los dispositivos afectados y entregar cargas útiles de ransomware y otras amenazas.

Para algunos actores, como por ejemplo aquellos que entregan Qakbot, el contrabando de HTML se aprovecha para entregar contenido malicioso (generalmente ISO o ZIP con el payload final en su interior). El contenido HTML enriquecido a menudo se usa para presentar la página como un sitio falso de Google Drive, Microsoft, Adobe, etc. con JavaScript desempaquetando y entregando el payload. Se puede ver un ejemplo de esos en ANY.RUN, y una carga útil recreada en delivr.to.

Se ha observado que otros aprovechan el contrabando de HTML para presentar páginas de inicio de sesión falsas de Microsoft 365. Esto puede ser ventajoso para un atacante, ya que la página de inicio de sesión se genera mediante programación y, a menudo, muestra la dirección de correo electrónico del destinatario para agregar algo de legitimidad y sirve localmente en el punto final de destino, en lugar de estar alojado en Internet.

Técnicas notables HTML Smuggling

En delivr.to han enumerado algunas de estas técnicas interesantes tanto para los defensores como para los profesionales de la seguridad ofensiva. Los investigadores se centran principalmente en las técnicas para el contrabando de una posible carga útil, aunque también se pueden aplicar muchas técnicas a la táctica del robo de credenciales. Estos se pueden dividir libremente en dos categorías, aunque hay cierta superposición entre ellos:

- Ofuscación del payload: ¿cómo podemos transformar nuestra carga útil de contrabando, por ejemplo, una imagen de disco ISO, en el archivo HTML para evadir los escáneres estáticos?

- Entrega del payload: ¿cómo podemos iniciar el desempaquetado/descarga de nuestra carga útil? Potencialmente tomando medidas para garantizar que esto suceda en el momento adecuado, en el objetivo, en lugar de en una caja de arena o bajo algún otro análisis dinámico.

Ofuscación de la carga útil

Para aquellos versados en el contrabando de HTML y las técnicas de ofuscación de carga útil en general, gran parte de esto probablemente sea una noticia vieja. Aunque la prevalencia y el uso in-the-wild de las técnicas aún pueden sorprender. Hablaremos de las siguientes técnicas:

- Base64

- Base64 invertido

- Hexadecimal

- XOR

Base64

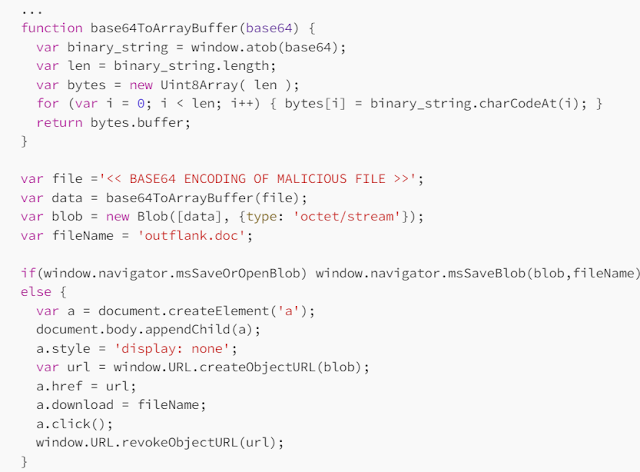

Podría decirse que Base64 es el medio más sencillo de incrustar contenido de carga útil en un archivo HTML. Podemos ver un gran ejemplo de esto en el blog de Outflank. Outflank también proporciona un archivo de prueba que demuestra esta técnica.

Desde un punto de vista defensivo, es relativamente trivial identificar los tipos de archivos comunes que han sido codificados en Base64, en función de los primeros bytes codificados (es decir, el encabezado del archivo). Un par de ejemplos incluyen:

- TV… — Encabezado codificado ‘MZ’ de un archivo ejecutable.

- UE… — Encabezado ‘PK’ codificado de un archivo Zip (o del nuevo formato de documentos de Office).

Se puede encontrar una muestra de esto para probar por correo electrónico y entrega de enlace en la colección de delivr.to aquí.

Base64 invertido

Una forma sencilla de mejorar (ligeramente) la evasión anterior es invertir la cadena de carga útil codificada en Base64. Esto es algo que se ha visto en la entrega de Qakbot recientemente. El código es bastante similar al primer ejemplo de Outflank, solo que con una función adicional que invierte la cadena codificada antes de iniciar la descarga del archivo local.

Si bien esto oscurece un poco la carga útil, aún es trivial detectar de manera confiable estas cadenas cuando sabemos qué buscar. Aquí se puede encontrar una muestra de esto para probar por correo electrónico; y una demostración en vivo que pasa de contrabando un ISO.

Hexadecimal

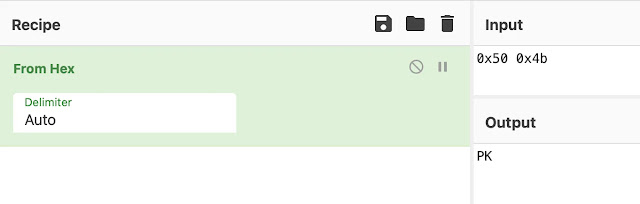

Una forma alternativa de representar el contenido de carga útil, también observada en la naturaleza, es en una matriz de bytes hexadecimales, en lugar de las cadenas codificadas anteriores. Con la función JavaScript fromCharCode, se puede convertir los caracteres hexadecimales de la matriz en los bytes sin procesar del archivo original, antes de pasar a funciones posteriores para activar la descarga.

Desde un punto de vista ofensivo, claramente se ha eliminado el contenido de cadenas codificado en Base64. Pero, este enfoque sigue siendo solo otra representación del contenido de archivo predecible (es decir, encabezados de archivo), como podemos ver en los primeros bytes de la matriz, 0x50 y 0x4b, que cuando se convierten de hexadecimal producen el encabezado de archivo PK de un ZIP.

Aquí se puede encontrar una muestra de esto para probar por correo electrónico y entregar enlaces en la y una demostración en vivo que pasa de contrabando un ISO comprimido.

XOR

Al mejorar la estrategia de codificación, podemos recurrir al cifrado para proteger nuestra la útil y eliminar las cadenas reveladoras (¡o caracteres hexadecimales!) que indican el contenido del archivo. Uno de esos métodos de cifrado visto por los actores de amenazas es un cifrado XOR. Podemos ver un ejemplo de esto aquí (¡se usa Google Drive, del que se abusa comúnmente!).

En particular, el malware NOBELIUM emplea esta técnica XOR. Aquí se puede encontrar una muestra de esto para probar por correo electrónico y, aquí una demostración en vivo que pasa de contrabando un ISO comprimido aquí.

Entrega de carga útil

Suponiendo que un actor de amenazas pueda evadir un escáner estático con la ofuscación de la carga útil anterior, deberá concentrarse en cómo iniciar el desempaquetado y la entrega del payload, mientras toma medidas para asegurarse de que evade el análisis de la zona de pruebas.

Descarga en línea

Las muestras recientes (abril de 23) de Qakbot han aprovechado las descargas activadas por botones de archivos de secuencias de comandos de contrabando (por ejemplo, secuencias de comandos WSF). Un ejemplo de esto se puede ver aquí.

En lugar de aprovechar algunos de los mecanismos de entrega y ofuscación de carga útil más complicados observados anteriormente, esta técnica incorpora la carga útil codificada en Base64 en línea en un elemento de anclaje HTML (etiqueta <a>) que se puede usar junto con un botón o similar. La técnica es bastante concisa y se puede demostrar fácilmente.

Fuente: Delivr.to

Vía:

https://blog.segu-info.com.ar/2023/06/metodos-de-html-smuggling-para.html